Informe de VulnerabilidadesOWASP Top 10

Análisis de vulnerabilidades identificadas en laboratorio con OWASP Juice Shop y DVWA

Presentación académica universitaria sobre hallazgos de seguridad web identificados durante el desarrollo del taller de análisis de vulnerabilidades. Este informe documenta las principales amenazas detectadas y las recomendaciones de mitigación correspondientes.

estudiante

- • Jhon Sebastian Alvarez

Materia

Tecnicas de Hacking en Sofware

Taller de Vulnerabilidades Web

Universidad

Universidad de Manizales

Objetivo y Contexto del Taller

Propósito del Taller

El taller consistió en identificar, explotar y documentar vulnerabilidades web en entornos controlados de laboratorio. Los participantes aplicaron metodologías de pentesting ético para descubrir fallas de seguridad reales.

Entornos de Laboratorio

Se trabajó con OWASP Juice Shop y DVWA (Damn Vulnerable Web Application) como aplicaciones vulnerables diseñadas específicamente para el aprendizaje de seguridad web.

Enfoque Dual

El enfoque del trabajo fue tanto técnico como ejecutivo: no solo encontrar la falla, sino documentarla profesionalmente incluyendo impacto, alcance, criticidad y recomendaciones de mitigación.

- Análisis de impacto

- Evaluación de criticidad

- Recomendaciones técnicas

Categorías OWASP Trabajadas

SSRF

Server-Side Request Forgery

Security Logging and Monitoring Failures

Fallas de Registro y Monitoreo de Seguridad

Software and Data Integrity Failures

Fallas de Integridad de Software y Datos

Identification and Authentication Failures

Fallas de Identificación y Autenticación

Metodología y Herramientas Utilizadas

Enfoque sistemático para la identificación y documentación de vulnerabilidades en entornos controlados

Metodología Aplicada

Identificación de la vulnerabilidad

Reconocimiento inicial del objetivo y detección de posibles vectores de ataque en la aplicación web.

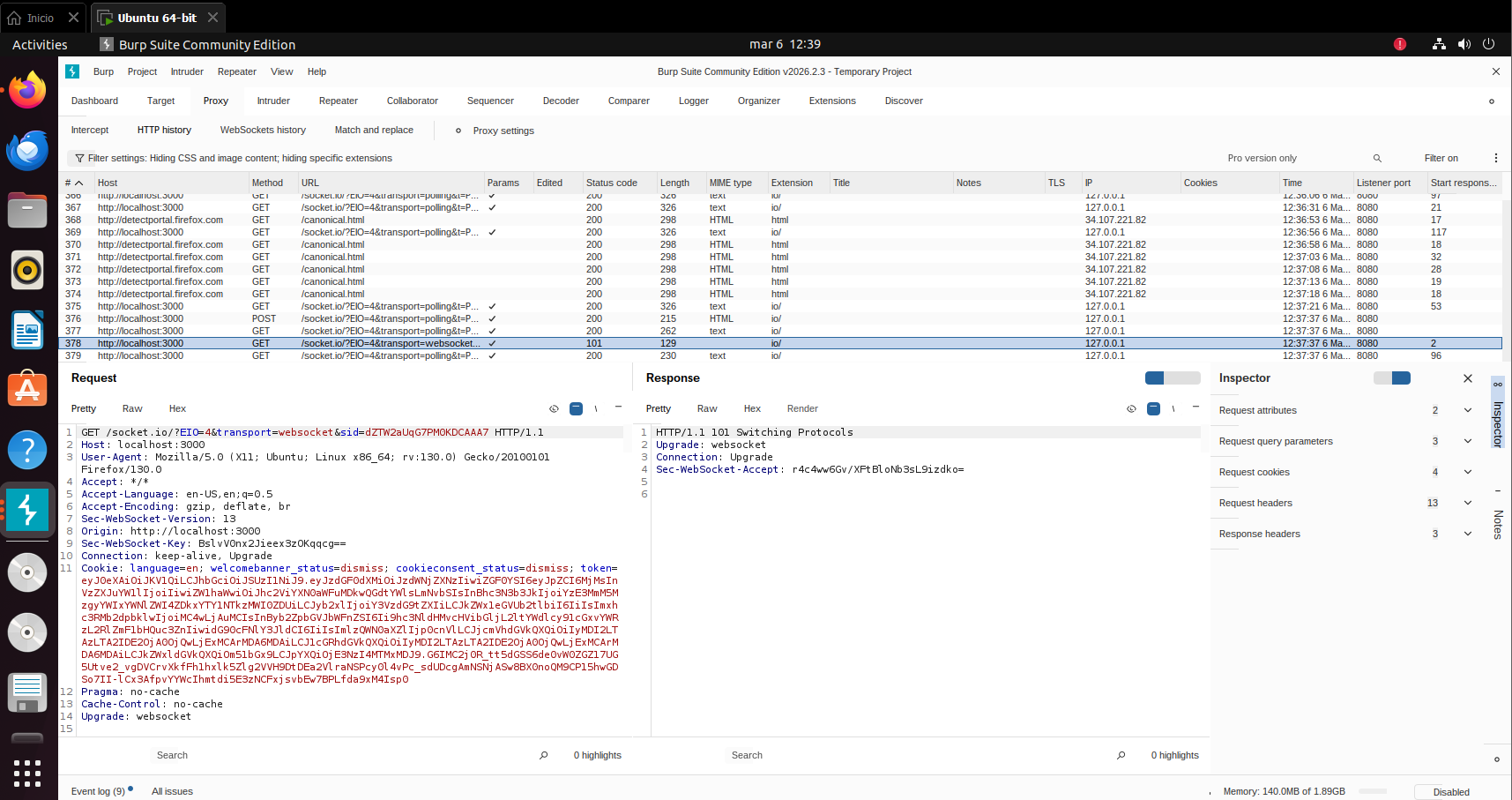

Interceptación del tráfico

Captura y análisis de peticiones HTTP/HTTPS entre el navegador y el servidor mediante proxy.

Manipulación controlada

Modificación de peticiones y respuestas para probar el comportamiento ante entradas maliciosas.

Observación del comportamiento

Análisis de las respuestas del servidor para confirmar la existencia y alcance de la vulnerabilidad.

Documentación del hallazgo

Registro detallado con evidencias, impacto, criticidad y recomendaciones de mitigación.

Herramientas Utilizadas

Burp Suite

Community Edition

Proxy de interceptación para análisis de tráfico web

OWASP Juice Shop

v15.x

Aplicación web vulnerable para prácticas de seguridad

DVWA

Damn Vulnerable Web App

Entorno de pruebas con vulnerabilidades configurables

Docker

Containerization

Despliegue aislado de aplicaciones vulnerables

Navegador Web

DevTools

Inspección de elementos, consola y red

Terminal Linux

CLI Tools

Comandos y scripts para automatización

Entorno de Laboratorio Controlado

Todos los análisis fueron realizados en un entorno de laboratorio aislado y controlado, utilizando aplicaciones vulnerables diseñadas específicamente para fines educativos. Las técnicas demostradas tienen como único propósito el aprendizaje académico y la comprensión de las vulnerabilidades de seguridad web.

A10 – Server Side Request Forgery

(SSRF)

Descripción

Server Side Request Forgery (SSRF) es una vulnerabilidad que permite a un atacante inducir al servidor a realizar solicitudes HTTP hacia destinos arbitrarios. El atacante puede manipular datos controlados por el usuario para forzar al servidor a conectarse con recursos internos o externos no autorizados, evadiendo controles de acceso.

Aplicación Afectada

http://localhost:3000Entorno de laboratorio controlado para pruebas de seguridad web.

Cómo se Encontró

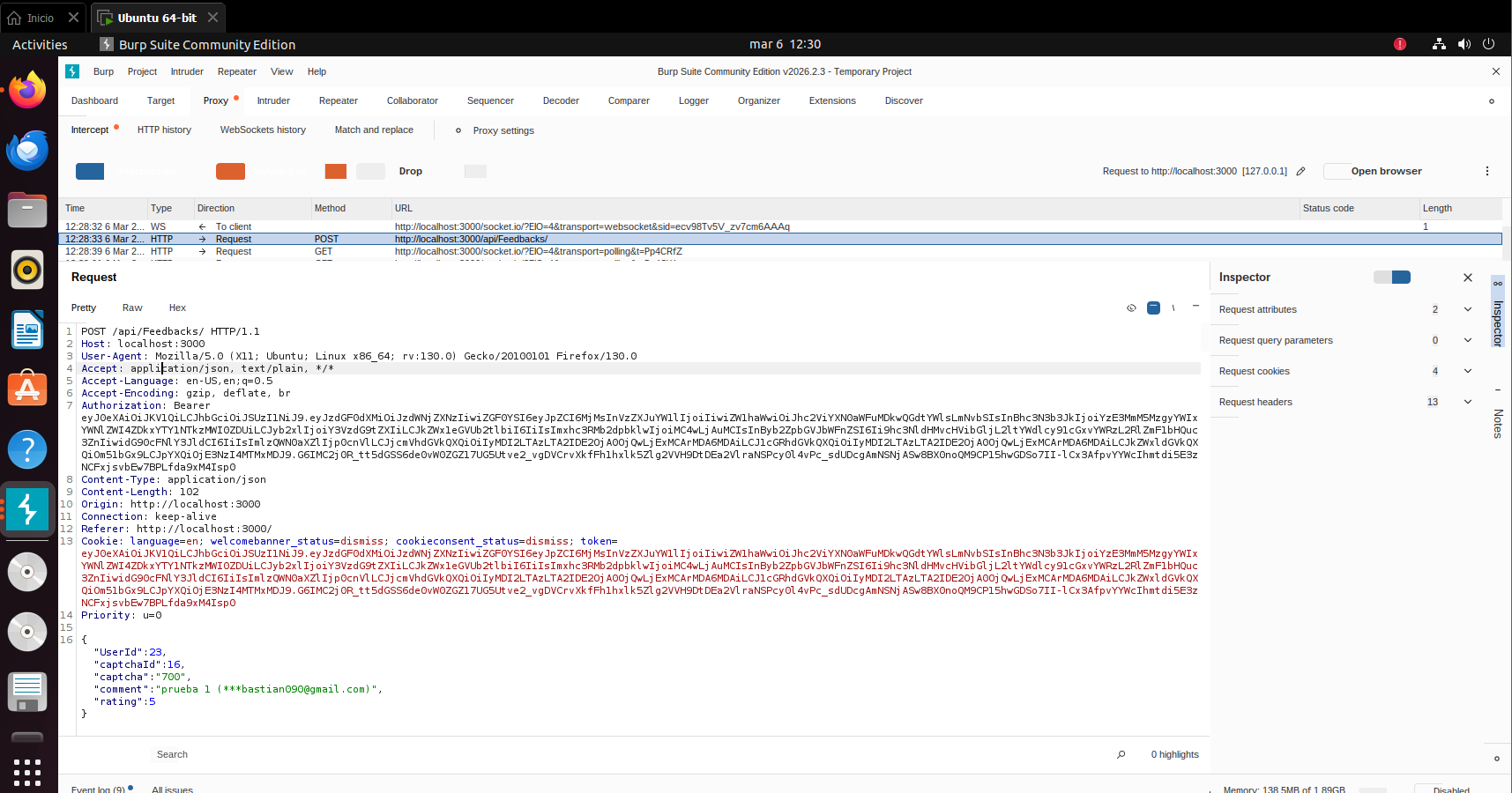

Se interceptó el tráfico HTTP utilizando Burp Suite como proxy intermediario entre el navegador y la aplicación.

Se identificó una petición que contenía una URL como parámetro. Al manipular este valor con direcciones internas, el servidor procesó la solicitud y reveló información de recursos no autorizados.

Alcance

Un atacante podría explotar esta vulnerabilidad para acceder a recursos internos de la infraestructura, incluyendo APIs privadas, servicios de metadatos en la nube, paneles administrativos y bases de datos internas. Esto podría resultar en exfiltración de datos sensibles o escalamiento de privilegios.

Nivel de Criticidad

Evaluación de riesgo según impacto potencial

Análisis DREAD

Recomendaciones de Mitigación

Implementar validación estricta de URLs proporcionadas por el usuario

Utilizar listas blancas de dominios y direcciones IP permitidas

Bloquear el acceso a direcciones IP privadas y localhost

Deshabilitar redirecciones HTTP automáticas

Implementar segmentación de red para limitar el alcance de solicitudes internas

Monitorear y registrar todas las solicitudes salientes del servidor

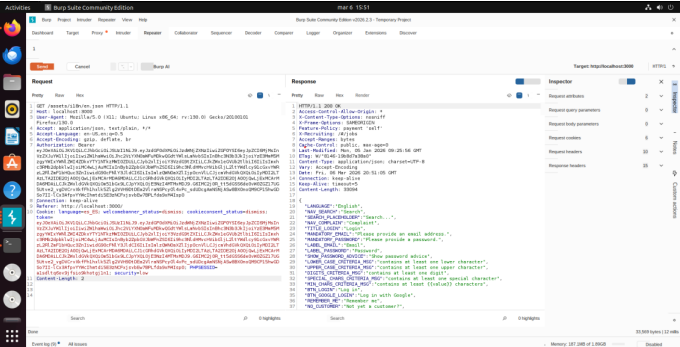

Evidencia Técnica

Petición interceptada en Burp Suite

Respuesta del servidor con datos internos

A9 – Security Logging and Monitoring Failures

Análisis de fallas en el registro, monitoreo y detección de actividades maliciosas

Descripción

Esta vulnerabilidad se presenta cuando una aplicación no registra adecuadamente los eventos de seguridad, no monitorea la actividad del sistema o no tiene mecanismos efectivos para detectar actividades maliciosas. Sin un sistema de logging robusto, los atacantes pueden operar sin ser detectados durante largos períodos, incrementando significativamente el impacto de sus ataques.

Aplicación Afectada

DVWA

Damn Vulnerable Web Application

URL del Laboratorio

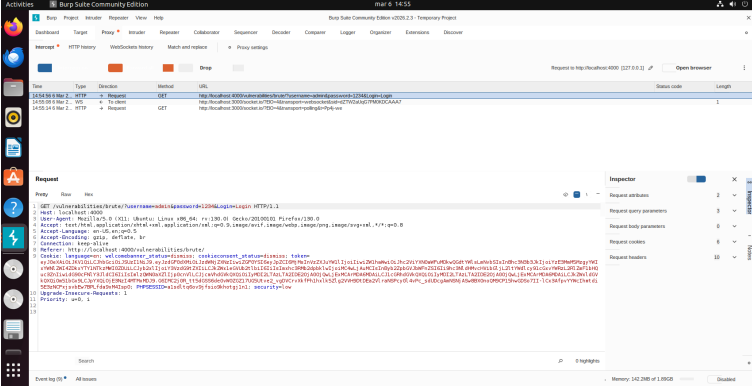

http://localhost/dvwa/Cómo se Encontró

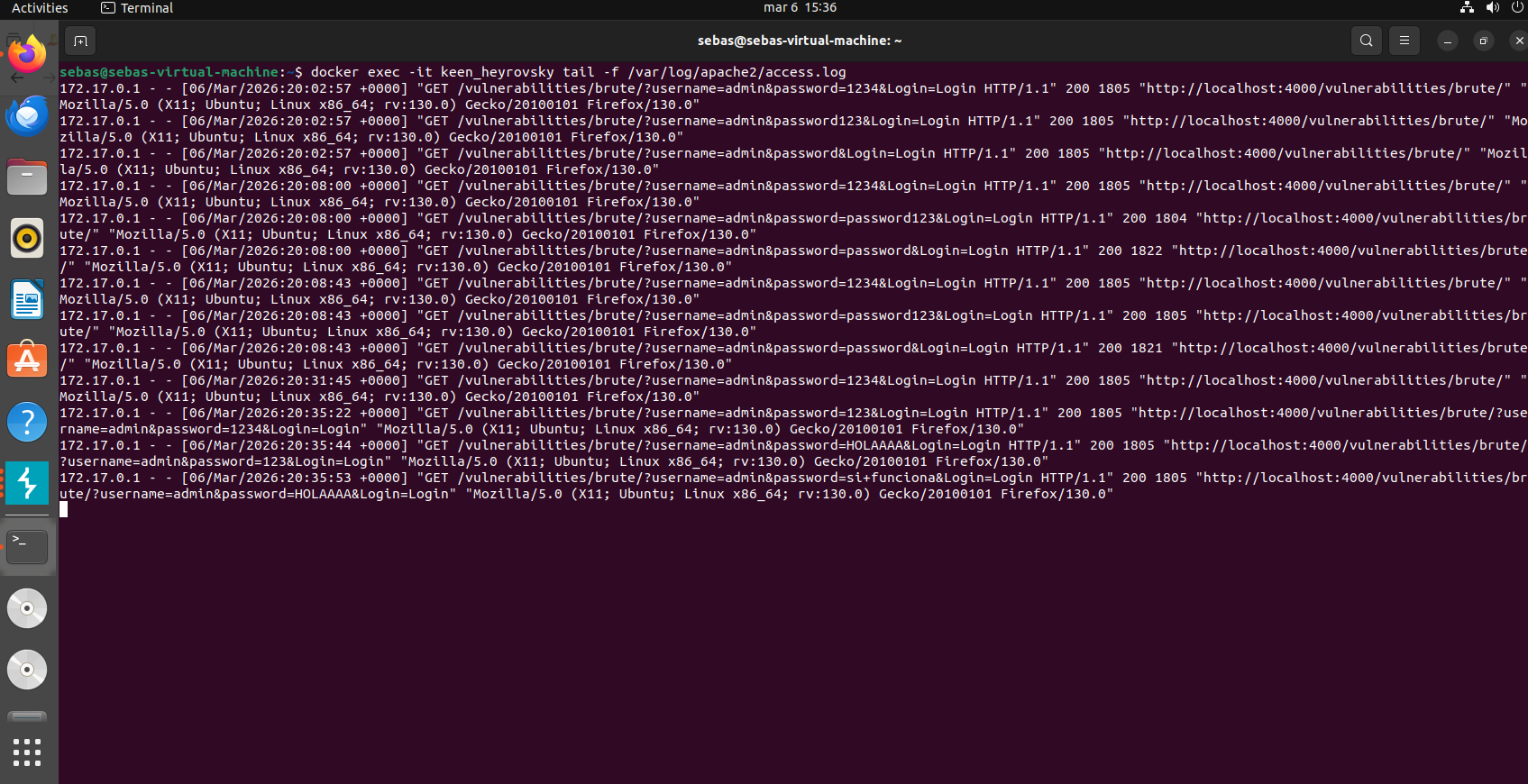

Se realizó un ataque de fuerza bruta contra el formulario de login de DVWA utilizando herramientas automatizadas. Durante el proceso:

- 1Se enviaron múltiples intentos de login con credenciales incorrectas

- 2Se observaron los logs del servidor Apache en tiempo real

- 3No se generó ninguna alerta ni bloqueo por los intentos masivos

Alcance del Riesgo

La ausencia de monitoreo efectivo permite que los atacantes ejecuten ataques repetitivos sin ser detectados, incluyendo:

Fuerza Bruta

Credential Stuffing

Ataques Persistentes

Exfiltración de Datos

Nivel de Criticidad

RIESGO ALTO

Sin detección adecuada, los atacantes pueden comprometer sistemas durante semanas o meses sin ser descubiertos

Análisis DREAD

Daños

Reproducibilidad

Explotabilidad

Usuarios Afectados

Detectabilidad

Recomendaciones de Mitigación

Alertas en Tiempo Real

Implementar sistemas de alertas automáticas para eventos sospechosos

Bloqueo por Intentos

Bloquear IPs o cuentas tras múltiples intentos fallidos de autenticación

Monitoreo Continuo

Establecer monitoreo 24/7 con herramientas SIEM especializadas

Análisis de Logs

Revisar y analizar logs periódicamente para detectar patrones anómalos

Retención de Logs

Mantener logs por períodos adecuados según normativas de seguridad

Auditoría de Eventos

Registrar todos los eventos de seguridad críticos con timestamps

Evidencia Técnica

Logs del Servidor

mostrando peticiones repetidas

A8 – Software and DataIntegrity Failures

Análisis de vulnerabilidades relacionadas con la manipulación de datos y recursos sin verificación

Descripción

Esta vulnerabilidad ocurre cuando una aplicación confía en datos, código o recursos externos sin verificar su integridad. Esto incluye actualizaciones de software sin validación, deserialización insegura, y carga de recursos sin verificación de origen. Un atacante puede explotar esta debilidad para inyectar código malicioso, modificar datos en tránsito o alterar el comportamiento de la aplicación manipulando recursos que la aplicación asume como confiables.

Aplicación Afectada

OWASP Juice Shop

Aplicación vulnerable de práctica

Recurso identificado:

/assets/i18n/en.jsonEntorno de laboratorio:

http://localhost:3000Cómo se Encontró

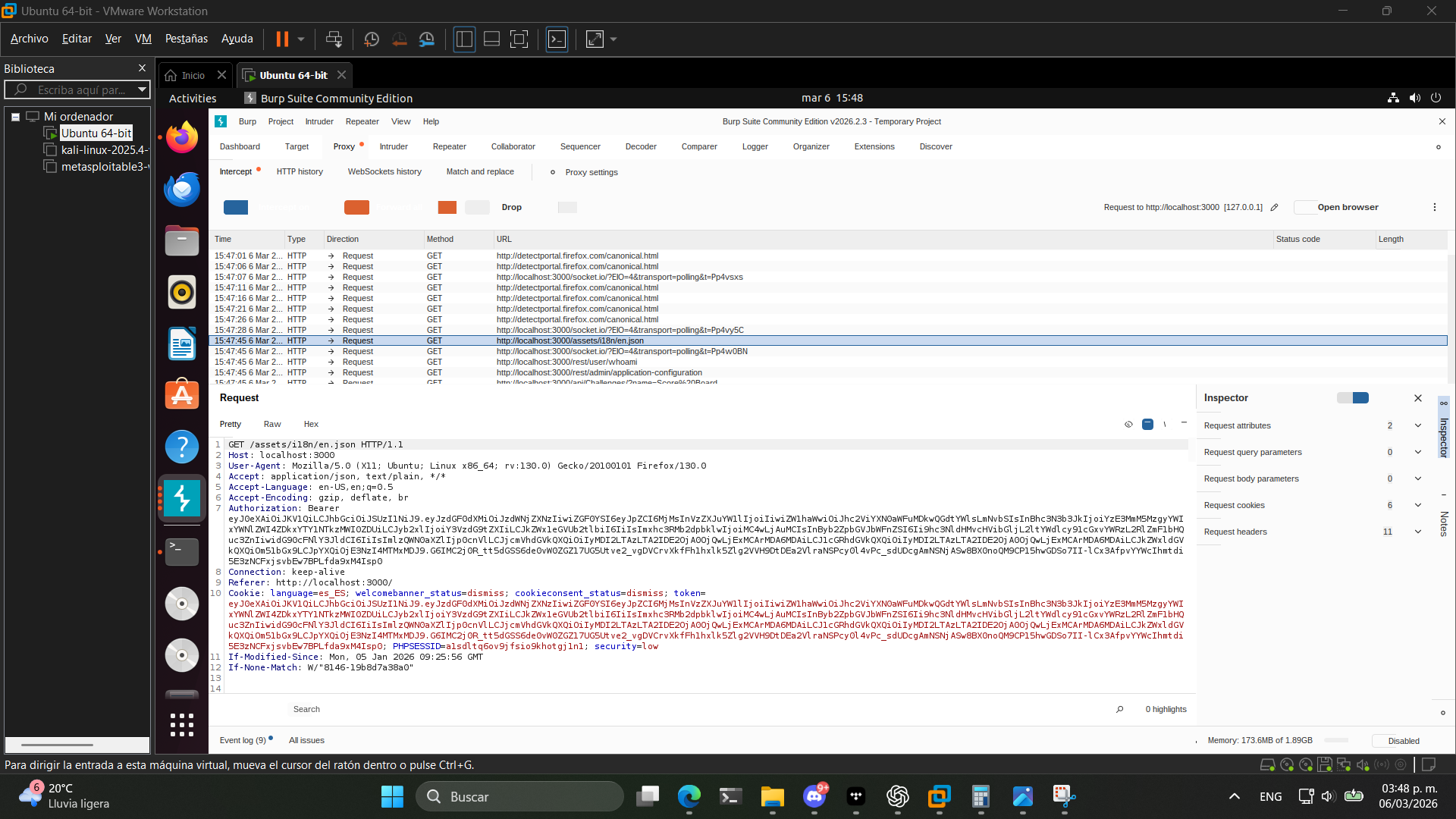

Durante la exploración de la aplicación, se identificó que Juice Shop carga archivos de traducción desde el servidor para mostrar textos en diferentes idiomas.

Se identificó el archivo /assets/i18n/en.json en las peticiones de red

Se interceptó la respuesta HTTP con Burp Suite

Se modificó el contenido JSON antes de que llegara al navegador

La aplicación mostró los textos alterados sin validación

Alcance

Un atacante en posición de Man-in-the-Middle podría manipular recursos cargados dinámicamente para alterar el comportamiento visual o funcional de la aplicación.

Modificación de contenido visible

Textos, etiquetas, mensajes de la interfaz

Inyección de scripts maliciosos

Si los datos no son sanitizados al renderizar

Suplantación de información

Phishing dentro de la aplicación legítima

Alteración de lógica de negocio

Cambio de precios, cantidades, configuraciones

Nivel de Criticidad

RIESGO MEDIO – ALTO

Puntuación DREAD Total

38/50

Análisis DREAD

Daños

Reproducibilidad

Explotabilidad

Usuarios Afectados

Detectabilidad

Recomendaciones de Mitigación

Uso de HTTPS

Implementar TLS/SSL en todas las comunicaciones para prevenir ataques MITM

Verificación de integridad

Utilizar hashes o checksums para validar archivos y recursos cargados

Firmas digitales

Firmar recursos críticos para garantizar su autenticidad y origen

Validación de recursos

Verificar que los archivos provienen de fuentes confiables antes de procesarlos

Content Security Policy

Implementar CSP para controlar qué recursos pueden cargarse

Subresource Integrity

Usar atributos SRI en scripts y estilos externos

Evidencia Técnica

Archivo JSON Interceptado

interceptado en Burp Suite

Contenido Modificado

en la interfaz de la aplicación

A7 – Identification and Authentication Failures

Fallas en la identificación y autenticación de usuarios

Descripción

Esta vulnerabilidad ocurre cuando el sistema de autenticación no protege adecuadamente el acceso de los usuarios. Las fallas pueden incluir:

- Permitir ataques automatizados de fuerza bruta

- No implementar límites de intentos de login

- Usar contraseñas débiles o por defecto

- Ausencia de autenticación multifactor

- Gestión insegura de sesiones

Aplicación Afectada

Damn Vulnerable Web Application

Entorno de laboratorio

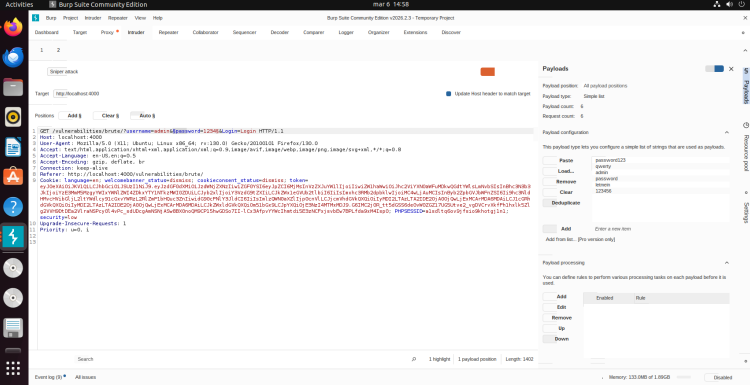

/login.phpPOSTCómo se Encontró

Se interceptó la petición de login con Burp Suite y se configuró un ataque de fuerza bruta automatizado utilizando Burp Intruder:

Captura de petición de login con Burp Suite Proxy

Análisis de parámetros: username y password

Configuración de Burp Intruder con lista de credenciales

Ejecución de ataque de fuerza bruta automatizado

Análisis de respuestas para identificar credenciales válidas

Alcance

Un atacante puede probar múltiples combinaciones de credenciales hasta encontrar una válida si no existen mecanismos de protección adecuados:

Acceso No Autorizado

A cuentas de usuarios

Robo de Identidad

Suplantación de usuarios

Escalada de Privilegios

Acceso a cuentas admin

Compromiso Total

Control de la aplicación

Nivel de Criticidad

RIESGO ALTO

42

DREAD Score

/50

Máximo

Análisis DREAD

Daños

Reproducibilidad

Explotabilidad

Usuarios Afectados

Detectabilidad

Recomendaciones de Mitigación

Autenticación Multifactor (MFA)

Implementar segundo factor de autenticación para todas las cuentas

Límite de Intentos

Restringir número de intentos de login por período de tiempo

Bloqueo Temporal

Bloquear cuenta temporalmente tras múltiples intentos fallidos

CAPTCHA

Implementar verificación humana para prevenir automatización

Monitoreo de Accesos

Alertas en tiempo real por patrones de login sospechosos

Políticas de Contraseñas

Requerir contraseñas fuertes y rotación periódica

Evidencia Técnica

Petición de Login Interceptada

Configuración Burp Intruder

Conclusiones Generales

Hallazgos Clave del Taller

Las vulnerabilidades identificadas durante este taller demuestran la importancia crítica de implementar controles de seguridad en múltiples capas de la aplicación.

Validación de Entradas

La falta de validación adecuada permite ataques como SSRF y manipulación de datos

Protección de Autenticación

Los sistemas de login sin protección son vulnerables a ataques de fuerza bruta

Monitoreo de Seguridad

Sin logging efectivo, los ataques pueden pasar completamente desapercibidos

Integridad de Datos

Los recursos sin verificación de integridad pueden ser alterados en tránsito

Aprendizaje Práctico

Las aplicaciones vulnerables de laboratorio como OWASP Juice Shop y DVWA permitieron observar de manera controlada cómo fallas aparentemente simples pueden derivar en riesgos graves para la seguridad de sistemas reales.

Documentación Efectiva

La documentación técnica debe traducirse en hallazgos claros y accionables. Cada vulnerabilidad requiere especificar su impacto, criticidad y acciones de remediación concretas.

La Seguridad es un Proceso Continuo

La seguridad de las aplicaciones debe abordarse como un esfuerzo integral que involucra múltiples disciplinas y etapas del ciclo de vida del software. No es un estado final, sino una práctica constante de mejora.

"La seguridad no es un producto, sino un proceso."

— Bruce Schneier

Recomendaciones Finales

Acciones estratégicas para fortalecer la postura de seguridad

Validar y Sanitizar Entradas

Implementar validación estricta en el lado del servidor para todas las entradas del usuario, previniendo inyecciones y manipulación de datos.

Proteger Recursos Internos

Restringir el acceso del servidor a recursos internos mediante listas blancas de URLs y bloqueo de direcciones privadas.

Controles de Autenticación Robustos

Implementar MFA, límites de intentos, bloqueos temporales y políticas de contraseñas seguras para proteger el acceso.

Mejorar Monitoreo y Análisis

Configurar alertas en tiempo real, análisis de logs y detección de patrones anómalos para identificar ataques tempranamente.

Verificar Integridad de Datos

Implementar HTTPS, firmas digitales, SRI y validación de checksums para garantizar la integridad de archivos y respuestas.

Realizar Re-test Post-Corrección

Después de aplicar correcciones, ejecutar pruebas de validación para confirmar que las vulnerabilidades fueron mitigadas efectivamente.

Compromiso con la Seguridad

Los hallazgos presentados en este informe deben servir como base para fortalecer la seguridad de las aplicaciones web. La implementación de las recomendaciones propuestas permitirá mitigar los riesgos identificados y establecer una postura de seguridad más robusta.

La identificación temprana de vulnerabilidades permite reducir riesgos y mejorar la resiliencia de los sistemas

Gracias

Fin de la presentación